Kullandığım browserın eski sessionlara ait tuttuğu listede aylardır Alptekin’s Wireless Linux Project adlı bir web sayfası var. Sourceforge’da kablosuz ağlar (wireless) için yapılmış projelere bakarken denk gelmiştim ve bir türk arkadaş tarafından yapıldığı için burada yer vermek istemiştim ama bir türlü imkan olmadı.

Proje, Prism2/2.5/3 kartlarla donatılmış bilgisayarları Access Point haline getirmeyi hedefliyor. Genel olarak bir wireless kartın Access Point olarak kullanılması iyi amaçlar için kullanılmıyor ama proje az kullanıcılı bir kablosuz ağ kurmaya da imkan sunuyor.

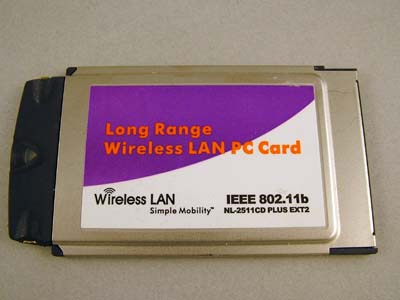

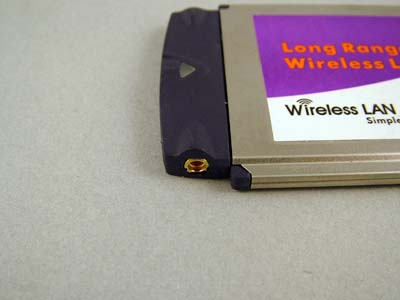

Bu proje, elimde bulunan Senao NL-2511CD PLUS EXT2 200mw PCMCIA WiFi 802.11b wireless kart için birebir ama ama almayı istediğim antenleri almak bir türlü kısmet olmadı, onun için kartı şimdilik çantamda gezdirip duruyorum. Altta resimde de görüldüğü gibi bu kartın iki tane anten girişi var Access Point olarak kullanmak için birebir. Ama kötü yanı antensiz çalışmıyor. İki anten ve Alptekin’in projesi ile bu kart güzel işler görür sanırım.

.jpg)